Hassas Verilerin Maskelenmesi¶

hibrit Wallarm kurulumlarında, Wallarm filtreleme düğümlerini kendi altyapınızda siz yönetirken ve Wallarm, Wallarm Cloud bileşenini yönetirken, isteklerinizdeki hassas verilerin altyapınız içinde güvende kalması ve Wallarm Cloud dahil herhangi bir üçüncü taraf servise iletilmemesi kritik öneme sahiptir. Bu hedef paylaşılan sorumluluk modeli kullanılarak gerçekleştirilir: Wallarm kendi tarafında, hassas verilerin açığa çıkma ihtimalini son derece düşüren, yalnızca kötü amaçlı isteklere ilişkin verileri iletir; sizin tarafınızda ise hassas verilerin maskelenmesi beklenir; bu da korunan bilgi alanlarının güvenlik çevrenizi asla terk etmeyeceğini ek olarak garanti eder.

Diğer dağıtım biçimleri

on-premise kurulumlarda veriler güvenlik çevrenizi asla terk etmezken, security edge biçiminde tüm veriler bu güvenlik çevresi dışındadır; yine de Wallarm Console kullanıcılarının hassas verilere erişimini kısıtlamak için maskeleme kurallarını kullanabilirsiniz.

Wallarm, veri maskelemeyi yapılandırmak için Mask sensitive data kuralını sağlar. Wallarm düğümü Wallarm Cloud’a aşağıdaki verileri gönderir:

-

Saldırı içeren serileştirilmiş istekler

-

Wallarm sistem sayaçları

-

Sistem istatistikleri: CPU yükü, RAM kullanımı vb.

-

Wallarm sistem istatistikleri: işlenen NGINX isteklerinin sayısı, wstore istatistikleri vb.

-

Uygulama yapısını doğru şekilde tespit etmek için Wallarm’ın ihtiyaç duyduğu trafik doğasına ilişkin bilgiler

Mask sensitive data kuralı, isteği postanalytics modülüne ve Wallarm Cloud’a göndermeden önce belirtilen istek noktasının özgün değerini keser. Bu yöntem, hassas verilerin güvenilen ortamın dışına sızamayacağını garanti eder.

Bu, saldırıların görüntülenmesini ve kaba kuvvet (brute force) saldırılarının tespitini etkileyebilir.

Kural oluşturma ve uygulama¶

Veri maskesini ayarlamak ve uygulamak için:

-

Proceed to Wallarm Console:

- Rules → Add rule or your branch → Add rule.

- Attacks / Incidents → attack/incident → hit → Rule.

- API Discovery (if enabled) → your endpoint → Create rule.

-

Change requests/responses → Mask sensitive data öğesini seçin.

-

If request is bölümünde, kuralın uygulanacağı kapsamı açıklayın.

-

In this part of request bölümünde, özgün değeri kesilecek istek noktalarını belirtin.

-

Kuralın derlenmesinin ve filtreleme düğümüne yüklenmesinin tamamlanmasını bekleyin.

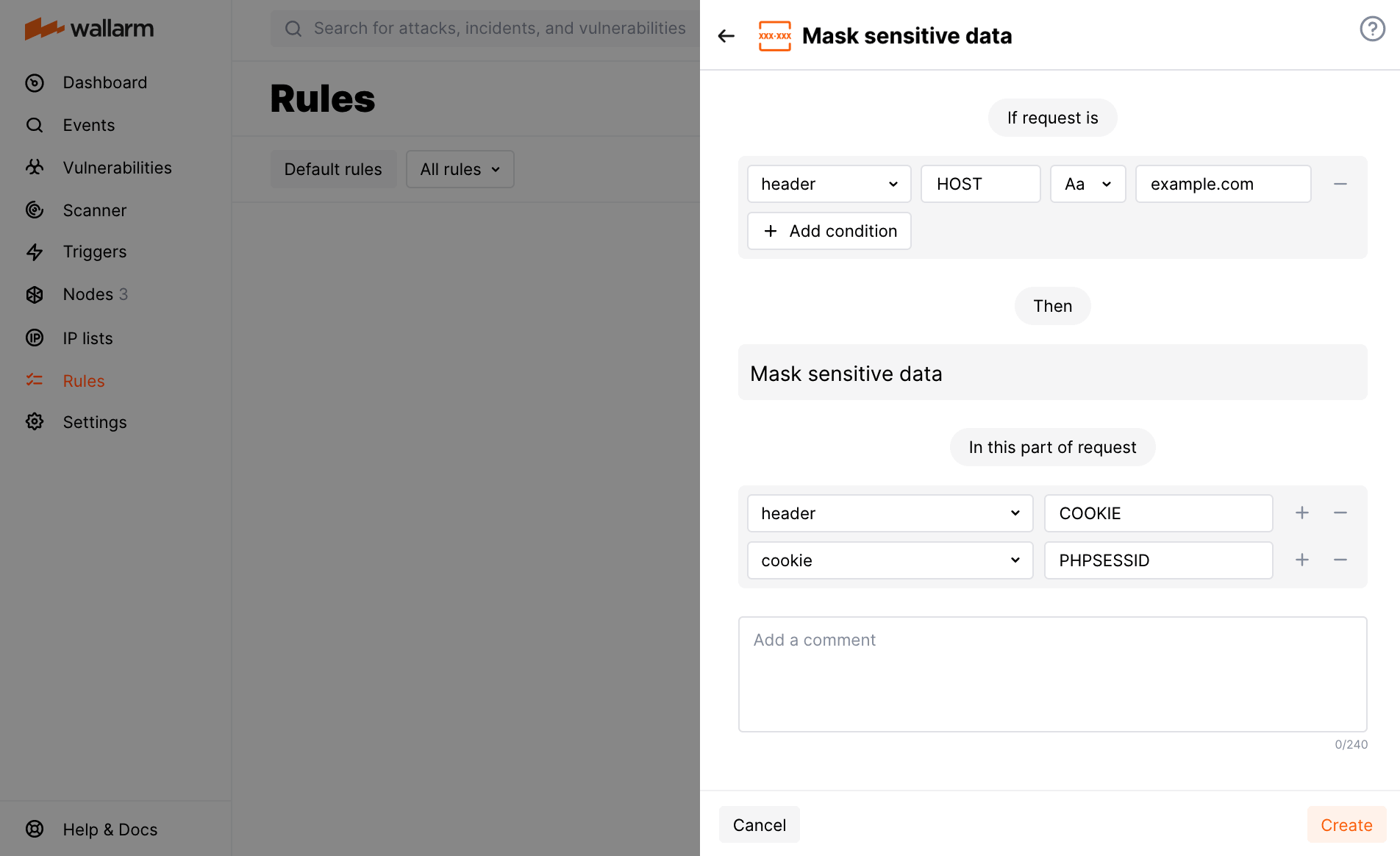

Örnek: bir çerez değerinin maskelenmesi¶

Diyelim ki example.com alan adından erişilebilen uygulamanız, kullanıcı kimlik doğrulaması için PHPSESSID çerezini kullanıyor ve Wallarm kullanan çalışanların bu bilgiye erişimini engellemek istiyorsunuz.

Bunu yapmak için, Mask sensitive data kuralını ekran görüntüsünde gösterildiği gibi ayarlayın.

Note that options you add to In this part of request should go in a particular order to reflect in which order Wallarm will apply parsers to read the required request element.