Saldırı Tespiti ve Engelleme Sorun Giderme¶

Saldırılar görüntülenmiyor¶

Trafikten gelen saldırıların Wallarm Cloud'a yüklenmediğinden ve bunun sonucunda Wallarm Console arayüzünde görünmediğinden şüpheleniyorsanız, sorunu gidermek için bu makaleyi kullanın.

Sorunu gidermek için aşağıdaki adımları sırasıyla uygulayın:

-

Daha ileri hata ayıklama için bazı zararlı trafik oluşturun.

-

Filtreleme düğümünün çalışma modunu kontrol edin.

-

Günlükleri toplayın ve Wallarm destek ekibiyle paylaşın.

Bazı zararlı trafik oluşturun

Wallarm modüllerinin daha ileri hata ayıklaması için:

-

Aşağıdaki zararlı trafiği gönderin:

for i in `seq 100`; do curl "http://<FILTERING_NODE_IP>/?wallarm_test_xxxx=union+select+$i"; sleep 1; done<FILTERING_NODE_IP>ifadesini kontrol etmek istediğiniz filtreleme düğümü IP’si ile değiştirin. Gerekirse komutaHost:başlığını ekleyin. -

Saldırıların Wallarm Console → Attacks bölümünde görünmesi için en fazla 2 dakika bekleyin. 100 isteğin tamamı görünürse, filtreleme düğümü düzgün çalışıyor demektir.

-

Filtreleme düğümünün yüklü olduğu sunucuya bağlanın ve düğüm metriklerini alın:

Devamında,

wallarm-statusçıktısına atıfta bulunacağız.

Filtreleme düğümünün çalışma modunu kontrol edin

Filtreleme düğümünün çalışma modunu şu şekilde kontrol edin:

-

Filtreleme düğümünün modunun

offdışında olduğundan emin olun. Düğümoffmodunda gelen trafiği işlemez.offmodu,wallarm-statusmetriklerinin artmamasının yaygın bir nedenidir. -

Düğüm NGINX tabanlıysa, ayarların uygulandığından emin olmak için NGINX’i yeniden başlatın:

-

Saldırıların hâlâ Bulut’a yüklenmediğinden emin olmak için zararlı trafiği tekrar oluşturun.

Günlükleri yakalayın ve Wallarm destek ekibiyle paylaşın

Yukarıdaki adımlar sorunu çözmeye yardımcı olmadıysa, aşağıdaki şekilde düğüm günlüklerini toplayın ve Wallarm destek ekibiyle paylaşın:

-

Wallarm düğümünün kurulu olduğu sunucuya bağlanın.

-

wallarm-statusçıktısını aşağıdaki gibi alın:Çıktıyı kopyalayın.

-

Wallarm tanılama betiğini çalıştırın:

Günlükleri içeren oluşturulmuş dosyayı alın.

-

Daha ayrıntılı inceleme için toplanan tüm verileri Wallarm destek ekibine gönderin.

Filtreleme düğümünün RPS ve APS değerleri Bulut’a aktarılmıyor¶

Filtreleme düğümünün RPS (saniye başına istek) ve APS (saniye başına saldırı) bilgileri Wallarm cloud’a aktarılmıyorsa, olası neden SELinux’tur.

SELinux RedHat tabanlı Linux dağıtımlarında (ör. CentOS veya Amazon Linux 2.0.2021x ve altı) varsayılan olarak kurulu ve etkindir. SELinux, Debian veya Ubuntu gibi diğer Linux dağıtımlarına da kurulabilir.

SELinux’un varlığını ve durumunu aşağıdaki komutu çalıştırarak kontrol edin:

Filtreleme düğümünün bulunduğu bir ana bilgisayarda SELinux mekanizması etkinse, düğüm kurulumu veya yükseltmesi sırasında all-in-one yükleyici, düğümün SELinux ile çakışmaması için otomatik yapılandırmayı gerçekleştirir.

Otomatik yapılandırmadan sonra hâlâ SeLinux’un neden olabileceği sorunlar yaşıyorsanız, aşağıdakileri yapın:

-

SELinux’u geçici olarak devre dışı bırakmak için

setenforce 0komutunu çalıştırın.Bir sonraki yeniden başlatmaya kadar SELinux devre dışı kalacaktır.

-

Sorun(lar)ın ortadan kalkıp kalkmadığını kontrol edin.

-

Yardım için İletişime geçin Wallarm teknik desteğiyle.

SELinux’un kalıcı olarak devre dışı bırakılması önerilmez

Güvenlik sorunları nedeniyle SELinux’un kalıcı olarak devre dışı bırakılması önerilmez.

Filtreleme düğümü engelleme modunda (wallarm_mode block) çalışırken saldırıları engellemiyor¶

wallarm_mode yönergesinin kullanımı, trafik filtreleme modu yapılandırma yöntemlerinden yalnızca biridir. Bu yapılandırma yöntemlerinden bazıları, wallarm_mode yönergesi değerinden daha yüksek önceliğe sahiptir.

wallarm_mode block ile engelleme modunu yapılandırdıysanız ancak Wallarm filtreleme düğümü saldırıları engellemiyorsa, filtreleme modunun diğer yapılandırma yöntemleriyle geçersiz kılınmadığından emin olun:

-

Set filtration mode kuralını kullanmak

Filtreleme modu yapılandırma yöntemleri hakkında daha fazla bilgi →

Kullanıcı meşru bir istekten sonra engelleme sayfası görüyor¶

Kullanıcınız, Wallarm önlemlerine rağmen meşru bir isteğin engellendiğini bildiriyorsa, bu makalede açıklandığı gibi isteği inceleyip değerlendirebilirsiniz.

Wallarm tarafından meşru bir isteğin engellenmesi sorununu çözmek için şu adımları izleyin:

-

Kullanıcıdan, engellenen istekle ilgili aşağıdakilerden biri olan bilgileri ekran görüntüsü değil, metin olarak sağlamasını isteyin:

-

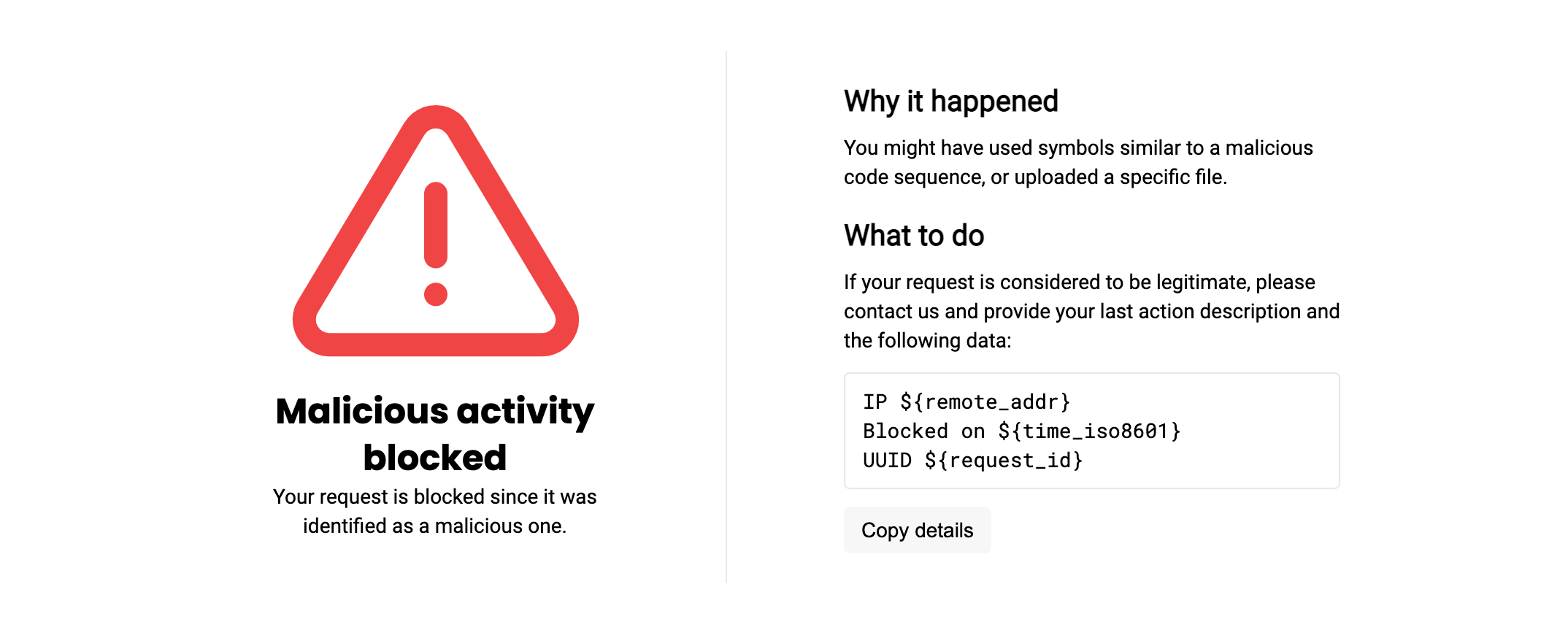

Yapılandırılmışsa, Wallarm engelleme sayfası tarafından sağlanan bilgiler (kullanıcının IP adresi, istek UUID’si ve önceden yapılandırılmış diğer öğeleri içerebilir).

Engelleme sayfası kullanımı

Varsayılan veya özelleştirilmiş Wallarm engelleme sayfasını kullanmıyorsanız, kullanıcıdan uygun bilgileri almak için bunu yapılandırmanız şiddetle önerilir. Unutmayın ki örnek bir sayfa bile engellenen istekle ilgili anlamlı bilgileri toplar ve kolayca kopyalanmasına izin verir. Ek olarak, bu tür bir sayfayı özelleştirebilir veya tamamen yeniden oluşturup kullanıcılara bilgilendirici bir engelleme mesajı döndürebilirsiniz.

-

Kullanıcının istemci isteği ve yanıtının kopyası. Tarayıcı sayfa kaynak kodu veya terminal istemcisinin metin tabanlı girdi ve çıktısı uygundur.

-

-

Wallarm Console → Attacks veya Incidents bölümünde, engellenen istekle ilgili olayı arama ile bulun. Örneğin, istek kimliğine göre arayın:

-

Olayı inceleyerek hatalı mı yoksa meşru bir engelleme mi olduğunu belirleyin.

-

Eğer hatalı bir engelleme ise, aşağıdaki önlemlerden birini veya birkaçının kombinasyonunu uygulayarak sorunu çözün:

- Yanlış pozitiflere karşı önlemler

- Kuralları yeniden yapılandırma

- Tetikleyicileri yeniden yapılandırma

- IP listelerini değiştirme

-

Başlangıçta kullanıcı tarafından sağlanan bilgiler eksikse veya güvenle uygulanabilecek önlemlerden emin değilseniz, daha fazla yardım ve inceleme için ayrıntıları Wallarm desteği ile paylaşın.