Wallarm Docker İmajının Azure’a Dağıtımı¶

Bu hızlı kılavuz, NGINX tabanlı Wallarm düğümünün Docker imajını, Azure Container Instances hizmetini kullanarak Microsoft Azure bulut platformuna dağıtma adımlarını sunar.

Talimatların sınırlamaları

Bu talimatlar yük dengeleme ve düğüm otomatik ölçeklendirme yapılandırmasını kapsamaz. Bu bileşenleri kendiniz kuracaksanız, Azure Application Gateway belgelerini okumanızı öneririz.

Kullanım senaryoları¶

Among all supported Wallarm deployment options, Wallarm deployment on Azure Container Instances using the Docker image is recommended in these use cases:

-

If your applications leverage a microservices architecture, and are already containerized and operational on Azure Container Instances.

-

If you require fine-grained control over each container, the Docker image excels. It affords a greater level of resource isolation than typically possible with traditional VM-based deployments.

Gereksinimler¶

-

Etkin Azure aboneliği

-

US Cloud veya EU Cloud için Wallarm Console’da Administrator rolüne sahip hesaba erişim

-

Saldırı tespit kurallarını ve API spesifikasyonlarını güncellemek, ayrıca allowlisted, denylisted veya graylisted ülkeleriniz, bölgeleriniz veya veri merkezleriniz için kesin IP’leri almak amacıyla aşağıdaki IP adreslerine erişim

Wallarm düğümü Docker konteyneri yapılandırma seçenekleri¶

The filtering node configuration parameters should be passed to the deployed Docker container in one of the following ways:

-

In the environment variables. This option allows for the configuration of only basic filtering node parameters. Most directives cannot be configured through environment variables.

-

In the mounted configuration file. This option allows full filtering node configuration via any directives. With this configuration method, environment variables with the filtering node and Wallarm Cloud connection settings are also passed to the container.

Ortam değişkenleri ile yapılandırılmış Wallarm düğümü Docker konteynerinin dağıtımı¶

Yalnızca ortam değişkenleri ile yapılandırılmış konteynerleştirilmiş Wallarm filtreleme düğümünü dağıtmak için aşağıdaki araçları kullanabilirsiniz:

Bu talimatlarda, konteyner Azure CLI kullanılarak dağıtılır.

-

Get Wallarm token of the appropriate type:

-

az loginkomutunu kullanarak Azure CLI’a oturum açın: -

az group createkomutunu kullanarak bir kaynak grubu oluşturun. Örneğin, aşağıdaki komutla East US bölgesindemyResourceGroupgrubunu oluşturun: -

Örneği Wallarm Cloud’a bağlamak için kullanılacak Wallarm düğüm belirtecini içeren yerel ortam değişkenini ayarlayın:

-

az container createkomutunu kullanarak Wallarm düğümü Docker konteynerinden bir Azure kaynağı oluşturun:az container create \ --resource-group myResourceGroup \ --name wallarm-node \ --dns-name-label wallarm \ --ports 80 \ --image registry-1.docker.io/wallarm/node:6.5.1 \ --environment-variables WALLARM_API_TOKEN=${WALLARM_API_TOKEN} NGINX_BACKEND='example.com' WALLARM_API_HOST='us1.api.wallarm.com' WALLARM_LABELS='group=<GROUP>'--resource-group: ikinci adımda oluşturulan kaynak grubunun adı.--name: konteynerin adı.--dns-name-label: konteyner için DNS ad etiketi.--ports: filtreleme düğümünün dinlediği bağlantı noktası.--image: Wallarm düğümü Docker imajının adı.-

--environment-variables: filtreleme düğümü yapılandırmasını içeren ortam değişkenleri (kullanılabilir değişkenler aşağıdaki tabloda listelenmiştir). LütfenWALLARM_API_TOKENdeğerini açıkça iletmeniz önerilmez.Environment variable Description Required WALLARM_API_TOKENWallarm node or API token. Yes WALLARM_LABELSAvailable starting from node 4.6. Works only if

WALLARM_API_TOKENis set to API token with theDeployrole. Sets thegrouplabel for node instance grouping, for example:WALLARM_LABELS="group=<GROUP>"...will place node instance into the

<GROUP>instance group (existing, or, if does not exist, it will be created).Yes (for API tokens) NGINX_BACKENDDomain or IP address of the resource to protect with the Wallarm solution. Yes WALLARM_API_HOSTWallarm API server: us1.api.wallarm.comfor the US Cloudapi.wallarm.comfor the EU Cloud

api.wallarm.com.No WALLARM_MODENode mode: blockto block malicious requestssafe_blockingto block only those malicious requests originated from graylisted IP addressesmonitoringto analyze but not block requestsoffto disable traffic analyzing and processing

monitoring.

Detailed description of filtration modes →No WALLARM_APPLICATIONUnique identifier of the protected application to be used in the Wallarm Cloud. The value can be a positive integer except for 0.

Default value (if the variable is not passed to the container) is-1which indicates the default application displayed in Wallarm Console → Settings → Application.

More details on setting up applications →No SLAB_ALLOC_ARENA(TARANTOOL_MEMORY_GBNGINX Node 5.x and earlier)Amount of memory allocated to wstore. The value can be a float (a dot .is a decimal separator). By default: 1.0 (1 gygabyte).

Note that when passing this variable in Dockerruncommand with the-e, the variable is not recorded in any configuration file within the container, but it is still used whenwstorestarts.No NGINX_PORTSets a port that NGINX will use inside the Docker container.

Starting from the Docker image4.0.2-1, thewallarm-statusservice automatically runs on the same port as NGINX.

Default value (if the variable is not passed to the container) is80.

Syntax isNGINX_PORT='443'.No WALLARM_STATUS_ALLOWCustom CIDRs that are allowed to access the /wallarm-statusendpoint from outside the Docker container. Example value:10.0.0.0/8. If you need to pass several values, use a comma,as a separator. To access the service externally, use the Docker container's IP, specifying the/wallarm-statusendpoint path.No DISABLE_IPV6The variable with any value except for an empty one deletes the listen [::]:80 default_server ipv6only=on;line from the NGINX configuration file which will stop NGINX from IPv6 connection processing.

If the variable is not specified explicitly or has an empty value"", NGINX processes both IPv6 and IPv4 connections.No WALLARM_APIFW_ENABLEThis setting toggles API Specification Enforcement on or off, available from release 4.10 onwards. Please note that activating this feature does not substitute for the required subscription and configuration through the Wallarm Console UI.

Its default value istrue, enabling the functionality.No WALLARM_APID_ONLY(5.3.7 and higher)In this mode, attacks detected in your traffic are blocked locally by the node (if enabled) but not exported to Wallarm Cloud. Meanwhile, API Discovery and some other features remain fully functional, detecting your API inventory and uploading it to the Cloud for visualization. This mode is for those who want to review their API inventory and identify sensitive data first, and plan controlled attack data export accordingly. However, disabling attack export is rare, as Wallarm securely processes attack data and provides sensitive attack data masking if needed. More details

By default:false.No APIFW_METRICS_ENABLED(6.4.1 and higher)Enables Prometheus metrics for the API Specification Enforcement module.

By default:false(disabled).No APIFW_METRICS_HOST(6.4.1 and higher)Defines the host and port on which the API Specification Enforcement exposes metrics.

By default::9010.No APIFW_METRICS_ENDPOINT_NAME(6.4.1 and higher)Defines the HTTP path of the API Specification Enforcement metrics endpoint

By default:metrics.No WALLARM_WSTORE__METRICS__LISTEN_ADDRESSDefines the host and port on which [Postanalytics and general system metrics][wstore-metrics] are exposed.

By default:http://localhost:9001/metrics.No WALLARM_WSTORE__SERVICE__PROTOCOL(6.6.0 and higher)Specifies the protocol family that wstore uses for incoming connections. Possible values: "tcp"- dual-stack mode (listens on both IPv4 and IPv6)"tcp4"- IPv4 only"tcp6"- IPv6 only

"tcp4".No WALLARM_WCLI__METRICS__LISTEN_ADDRESSDefines the host and port on which the [wcli Controller metrics][wcli-metrics] are exposed.

By default:http://localhost:9003/metrics.No WALLARM_WCLI__METRICS__ENDPOINTDefines the HTTP path for the [wcli Controller metrics][wcli-metrics] endpoint.

By default:metrics.No

-

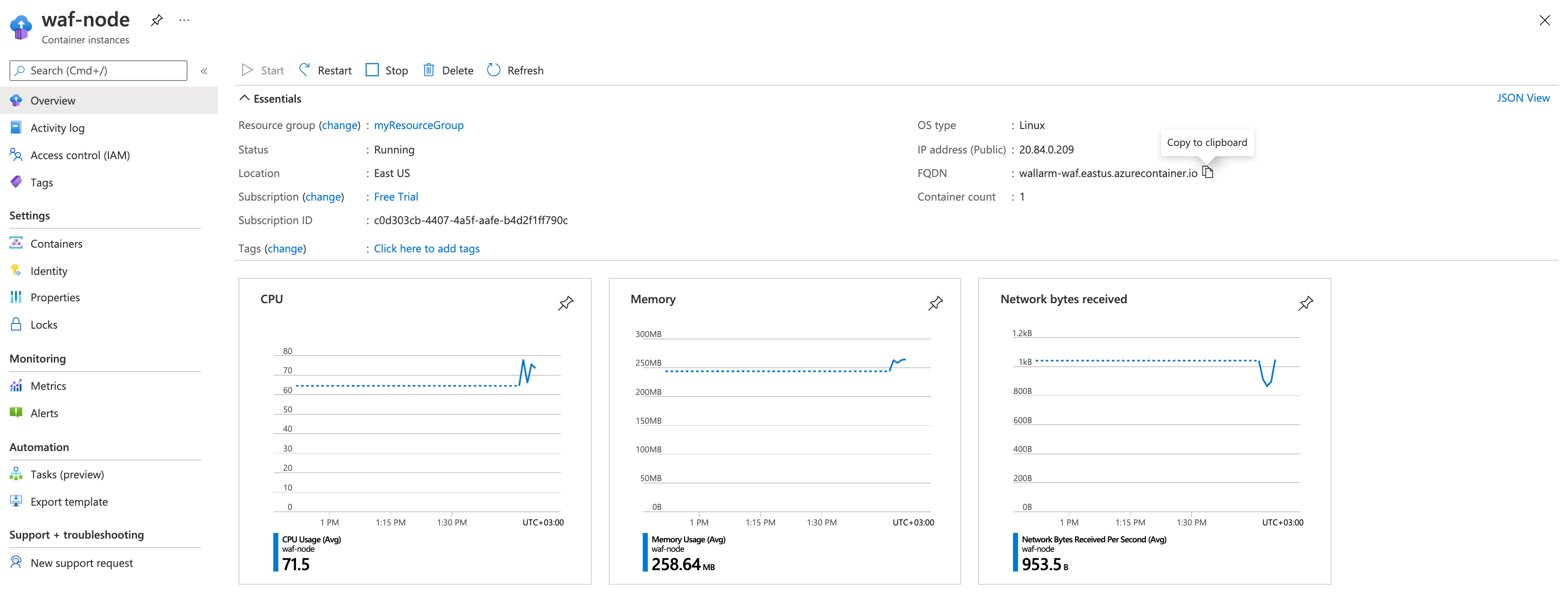

Azure portalını açın ve oluşturulan kaynağın kaynaklar listesinde görüntülendiğinden emin olun.

Bağlanmış dosya üzerinden yapılandırılmış Wallarm düğümü Docker konteynerinin dağıtımı¶

Ortam değişkenleri ve bağlanmış dosya üzerinden yapılandırılan konteynerleştirilmiş Wallarm filtreleme düğümünü dağıtmak için yalnızca Azure CLI kullanılabilir.

Ortam değişkenleri ve bağlanmış yapılandırma dosyasıyla konteyneri dağıtmak için:

-

Get Wallarm token of the appropriate type:

-

az loginkomutunu kullanarak Azure CLI’a oturum açın: -

az group createkomutunu kullanarak bir kaynak grubu oluşturun. Örneğin, aşağıdaki komutla East US bölgesindemyResourceGroupgrubunu oluşturun: -

Filtreleme düğümü ayarlarını içeren bir yapılandırma dosyasını yerel olarak oluşturun. Minimum ayarlarla dosya örneği:

server { listen 80 default_server; listen [::]:80 default_server ipv6only=on; #listen 443 ssl; server_name localhost; #ssl_certificate cert.pem; #ssl_certificate_key cert.key; root /usr/share/nginx/html; index index.html index.htm; wallarm_mode monitoring; # wallarm_application 1; location / { proxy_pass http://example.com; include proxy_params; } }Yapılandırma dosyasında belirtilebilen filtreleme düğümü yönergeleri kümesi →

-

Yapılandırma dosyasını, Azure’da veri birimlerini bağlamak için uygun yöntemlerden biriyle konumlandırın. Tüm yöntemler Azure belgelerinin Mount data volumes bölümünde açıklanmıştır.

Bu talimatlarda, yapılandırma dosyası Git deposundan bağlanır.

-

Örneği Wallarm Cloud’a bağlamak için kullanılacak Wallarm düğüm belirtecini içeren yerel ortam değişkenini ayarlayın:

-

az container createkomutunu kullanarak Wallarm düğümü Docker konteynerinden bir Azure kaynağı oluşturun:az container create \ --resource-group myResourceGroup \ --name wallarm-node \ --dns-name-label wallarm \ --ports 80 \ --image registry-1.docker.io/wallarm/node:6.5.1 \ --gitrepo-url <URL_OF_GITREPO> \ --gitrepo-mount-path /etc/nginx/http.d \ --environment-variables WALLARM_API_TOKEN=${WALLARM_API_TOKEN} WALLARM_API_HOST='us1.api.wallarm.com' WALLARM_LABELS='group=<GROUP>'az container create \ --resource-group myResourceGroup \ --name wallarm-node \ --dns-name-label wallarm \ --ports 80 \ --image registry-1.docker.io/wallarm/node:6.5.1 \ --gitrepo-url <URL_OF_GITREPO> \ --gitrepo-mount-path /etc/nginx/http.d \ --environment-variables WALLARM_API_TOKEN=${WALLARM_API_TOKEN} WALLARM_LABELS='group=<GROUP>'--resource-group: 2. adımda oluşturulan kaynak grubunun adı.--name: konteynerin adı.--dns-name-label: konteyner için DNS ad etiketi.--ports: filtreleme düğümünün dinlediği bağlantı noktası.--image: Wallarm düğümü Docker imajının adı.--gitrepo-url: yapılandırma dosyasını içeren Git deposunun URL’si. Dosya depo kökünde bulunuyorsa yalnızca bu parametreyi iletmeniz gerekir. Dosya ayrı bir Git depo dizininde bulunuyorsa lütfen--gitrepo-dirparametresinde dizinin yolunu da iletin (örneğin,--gitrepo-dir ./dir1).-

--gitrepo-mount-path: yapılandırma dosyasının bağlanacağı konteyner dizini. Yapılandırma dosyaları NGINX tarafından kullanılan aşağıdaki konteyner dizinlerine bağlanabilir:/etc/nginx/conf.d— genel ayarlar/etc/nginx/http.d— sanal ana bilgisayar ayarları/var/www/html— statik dosyalar

Filtreleme düğümü yönergeleri

/etc/nginx/http.d/default.confdosyasında tanımlanmalıdır. -

--environment-variables: filtreleme düğümü ve Wallarm Cloud bağlantısı için ayarları içeren ortam değişkenleri (kullanılabilir değişkenler aşağıdaki tabloda listelenmiştir). LütfenWALLARM_API_TOKENdeğerini açıkça iletmeniz önerilmez.Environment variable Description Required WALLARM_API_TOKENWallarm node or API token. Yes WALLARM_API_HOSTWallarm API server: us1.api.wallarm.comfor the US Cloudapi.wallarm.comfor the EU Cloud

api.wallarm.com.No WALLARM_LABELSAvailable starting from node 4.6. Works only if

WALLARM_API_TOKENis set to API token with theDeployrole. Sets thegrouplabel for node instance grouping, for example:WALLARM_LABELS="group=<GROUP>"...will place node instance into the

<GROUP>instance group (existing, or, if does not exist, it will be created).Yes (for API tokens) SLAB_ALLOC_ARENA(TARANTOOL_MEMORY_GBNGINX Node 5.x and earlier)Amount of memory allocated to wstore. The value can be a float (a dot .is a decimal separator). By default: 1.0 (1 gygabyte).No WALLARM_APID_ONLY(5.3.7 and higher)In this mode, attacks detected in your traffic are blocked locally by the node (if enabled) but not exported to Wallarm Cloud. Meanwhile, API Discovery and some other features remain fully functional, detecting your API inventory and uploading it to the Cloud for visualization. This mode is for those who want to review their API inventory and identify sensitive data first, and plan controlled attack data export accordingly. However, disabling attack export is rare, as Wallarm securely processes attack data and provides sensitive attack data masking if needed. More details

By default:false.No APIFW_METRICS_ENABLED(6.4.1 and higher)Enables Prometheus metrics for the API Specification Enforcement module.

By default:false(disabled).No APIFW_METRICS_HOST(6.4.1 and higher)Defines the host and port on which the API Specification Enforcement exposes metrics.

By default::9010.No APIFW_METRICS_ENDPOINT_NAME(6.4.1 and higher)Defines the HTTP path of the API Specification Enforcement metrics endpoint

By default:metrics.No WALLARM_WSTORE__METRICS__LISTEN_ADDRESSDefines the host and port on which [Postanalytics and general system metrics][wstore-metrics-mount] are exposed.

By default:http://localhost:9001/metrics.No WALLARM_WSTORE__SERVICE__PROTOCOL(6.6.0 and higher)Specifies the protocol family that wstore uses for incoming connections. Possible values: "tcp"- dual-stack mode (listens on both IPv4 and IPv6)"tcp4"- IPv4 only"tcp6"- IPv6 only

"tcp4".No WALLARM_WCLI__METRICS__LISTEN_ADDRESSDefines the host and port on which the [wcli Controller metrics][wcli-metrics] are exposed.

By default:http://localhost:9003/metrics.No WALLARM_WCLI__METRICS__ENDPOINTDefines the HTTP path for the [wcli Controller metrics][wcli-metrics] endpoint.

By default:metrics.No

-

Azure portalını açın ve oluşturulan kaynağın kaynaklar listesinde görüntülendiğinden emin olun.

Filtreleme düğümünün çalışmasını test etme¶

-

Azure portalında oluşturduğunuz kaynağı açın ve FQDN değerini kopyalayın.

FQDN alanı boşsa, lütfen konteynerin durumunun Running olduğundan emin olun.

-

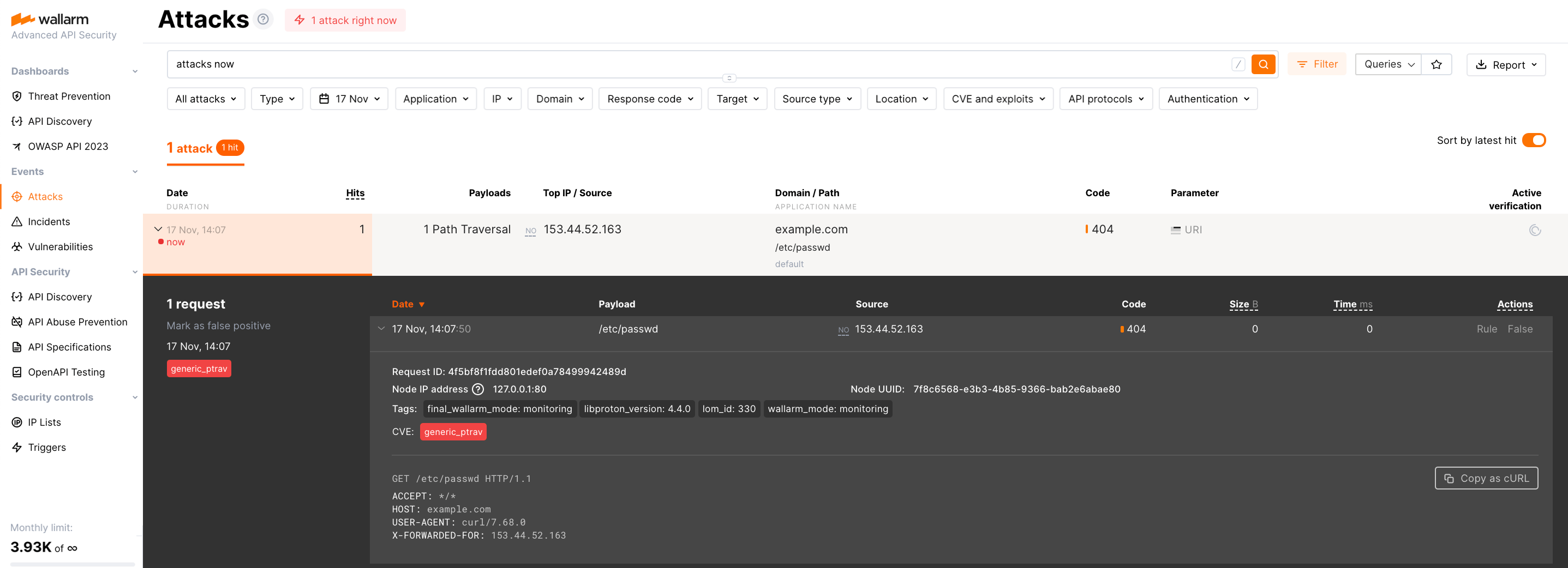

Kopyaladığınız alan adına test Yol Geçişi (Path Traversal) saldırısını içeren isteği gönderin:

-

Wallarm Console → Attacks bölümünü US Cloud veya EU Cloud üzerinde açın ve saldırının listede görüntülendiğinden emin olun.

-

İsteğe bağlı olarak, düğümün çalışmasının diğer yönlerini [test edin][link-docs-check-operation].

Konteyner dağıtımı sırasında oluşan hatalara ilişkin ayrıntılar, Azure portalındaki kaynak ayrıntılarının Containers → Logs sekmesinde görüntülenir. Kaynak kullanılamıyorsa, lütfen gerekli filtreleme düğümü parametrelerinin doğru değerlerle konteynere iletildiğinden emin olun.