G SuiteとのSSO接続¶

本ガイドでは、アイデンティティプロバイダとしてのG Suite(Google)サービスを、サービスプロバイダとして動作するWallarmに接続する手順を説明します。

手順を実行するには、WallarmとG Suiteの両方で管理者権限を持つアカウントが必要です。

手順1(Wallarm): SSOサービスを有効化する¶

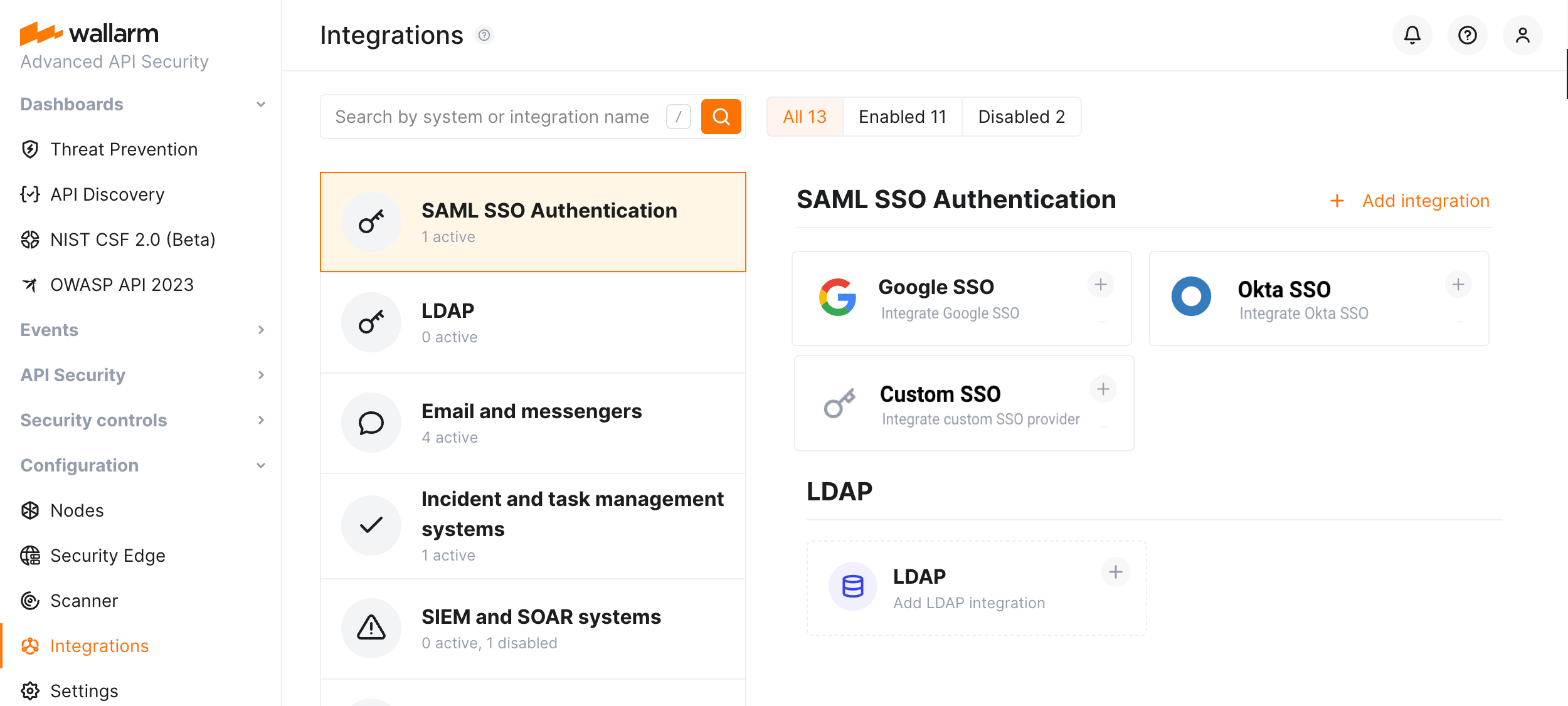

デフォルトでは、Wallarmでの認証用SSOサービスは有効化されておらず、Wallarm ConsoleのIntegrationsセクションに対応するブロックは表示されません。

SSOサービスを有効化するには、Wallarmサポートチームに連絡してください。デフォルトではプロビジョニング付きのSSOが提案されます:

-

有効化後は、ログインとパスワードによる認証は全ユーザーで使用できません。必要に応じてフォールバックアカウントを依頼してください。これにより、ログイン/パスワード入力での認証を維持できます。

-

ユーザーの無効化や削除はWallarm側ではできません。

-

複数テナントがある場合、Oktaではテナント依存の権限オプションを使用できます。この可否はWallarmサポートと相談して決定してください。

手順2(Wallarm): メタデータを生成する¶

G Suite側に入力するためにWallarmのメタデータが必要です:

-

Wallarm Consoleで、Integrations → SSO SAML AUTHENTICATIONに移動し、Google SSOの設定を開始します。

-

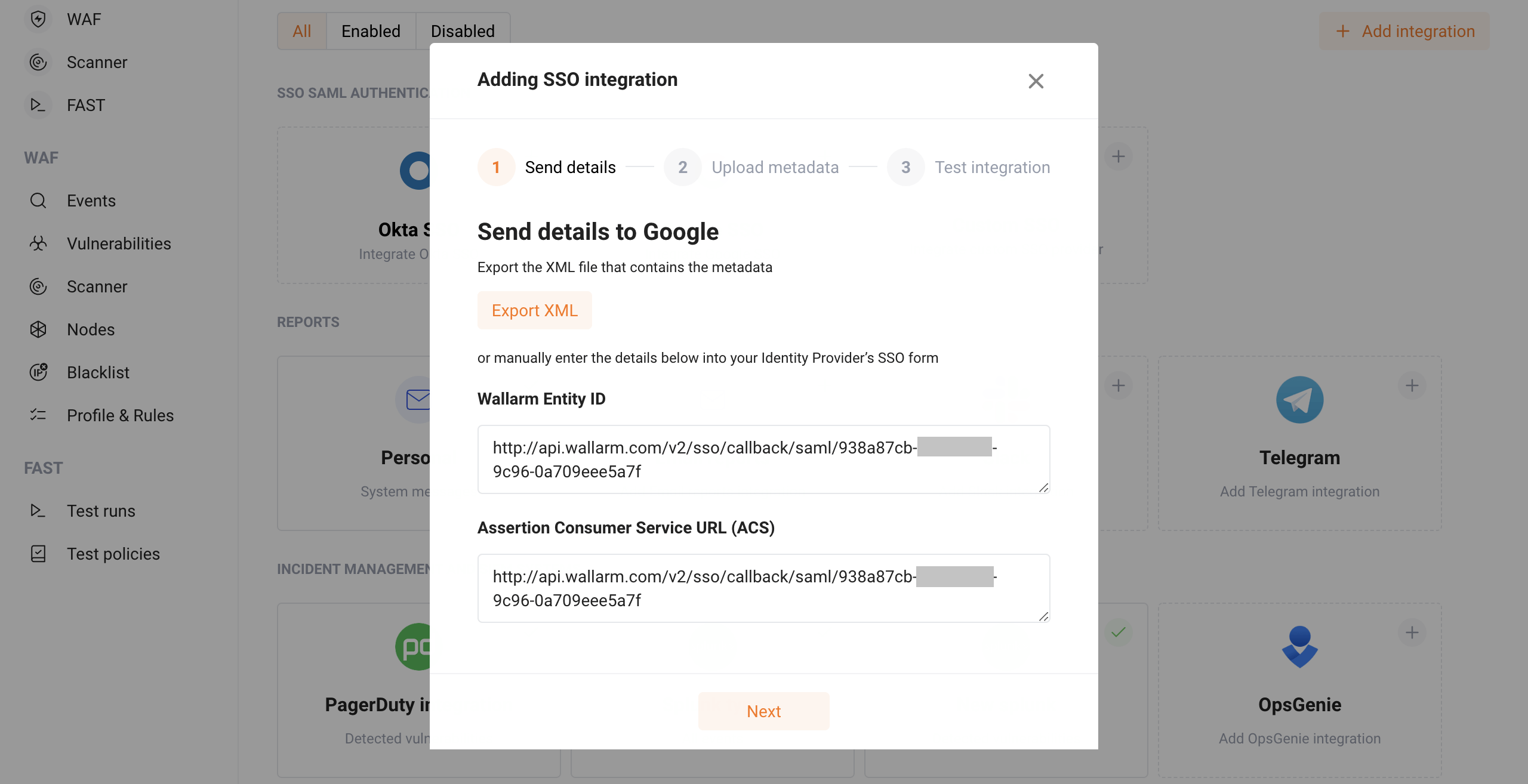

SSO configuration wizardのSend detailsステップで、G Suiteサービスに渡す必要があるWallarmのメタデータを確認します。

- Wallarm Entity IDは、アイデンティティプロバイダ向けにWallarmアプリケーションが生成する一意のアプリケーション識別子です。

- Assertion Consumer Service URL(ACS URL)は、アイデンティティプロバイダがSamlResponseパラメータ付きのリクエストを送信する、Wallarm側アプリケーションのアドレスです。

-

メタデータをコピーするか、XMLとして保存します。

手順3(G Suite): アプリケーションを設定する¶

G Suiteでアプリケーションを設定するには:

-

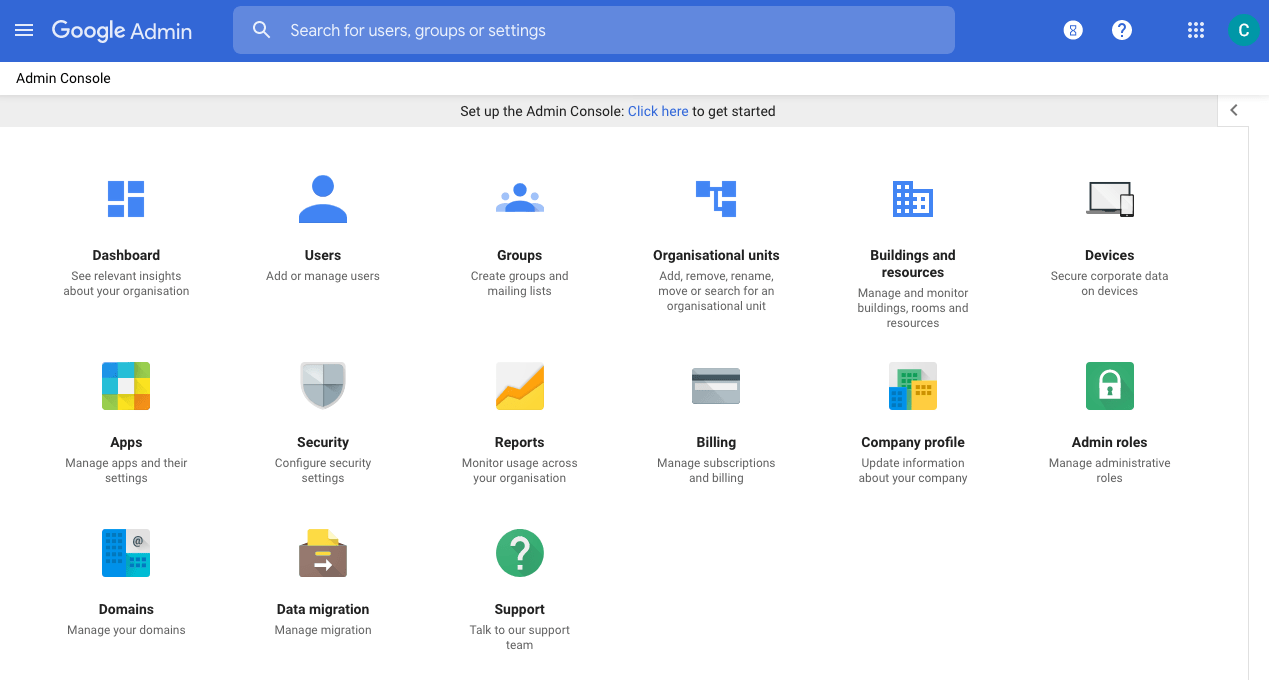

Googleのadmin consoleにログインします。

-

Appsに移動します。

-

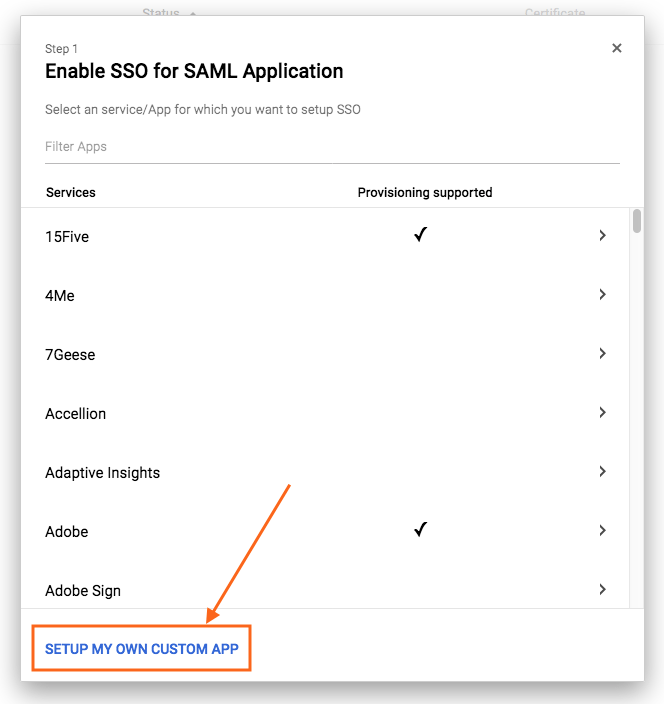

SAML apps → Add a service/App to your domainをクリックします。

-

Setup my own custom appをクリックします。

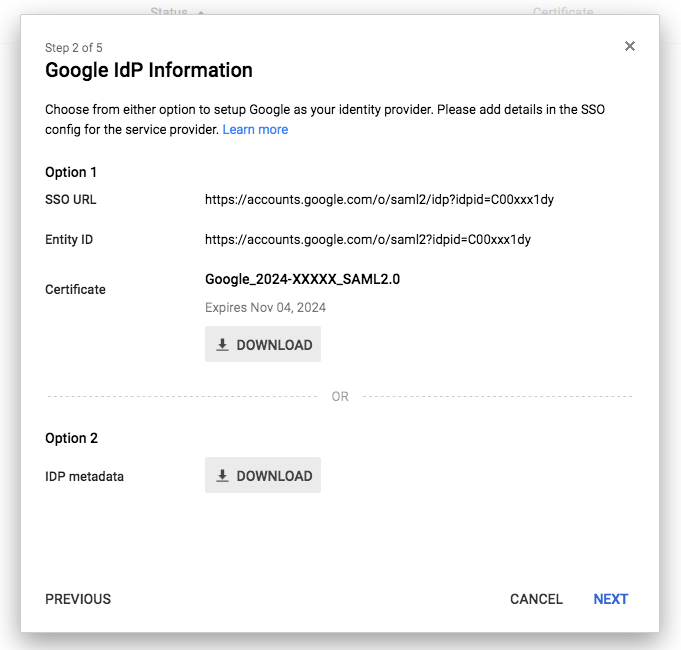

G Suiteのメタデータが提供されます:

- SSO URL

- Entity ID

- Certificate (X.509)

-

メタデータをコピーするか、XMLとして保存します。

-

Nextをクリックします。

-

Wallarmのメタデータを入力します。必須フィールド:

- ACS URL = WallarmのAssertion Consumer Service URLパラメータ

- Entity ID = WallarmのWallarm Entity IDパラメータ

-

必要に応じて残りのパラメータを入力し、Nextをクリックします。

-

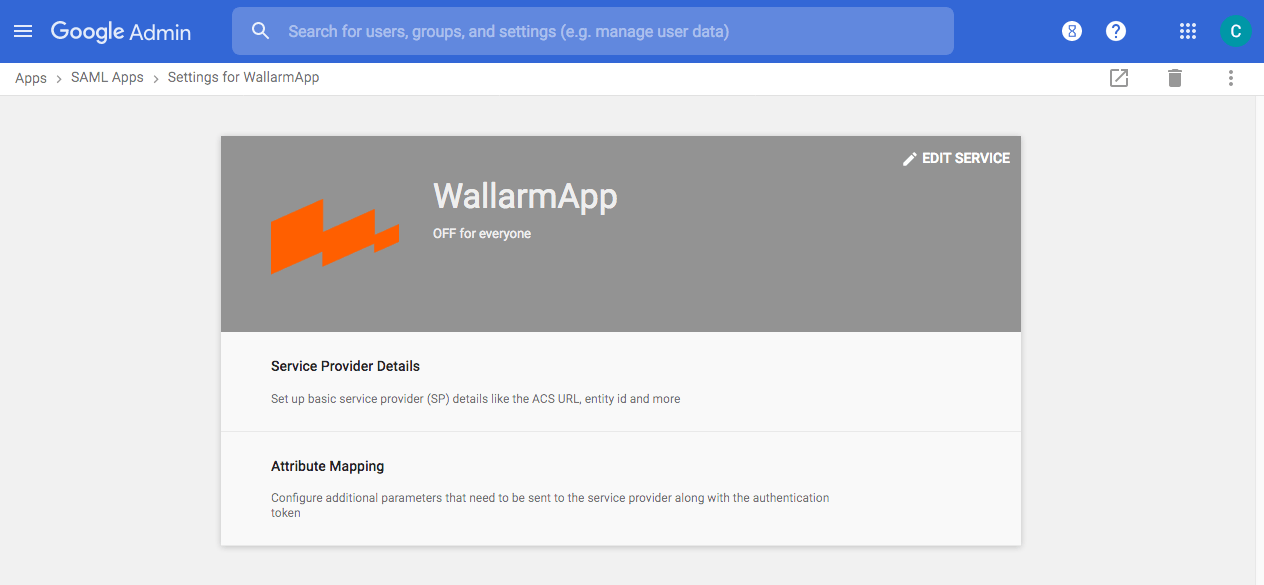

Finishをクリックします。作成したアプリケーションのページにリダイレクトされます。

-

Edit Service → Service status → ON for everyoneで、作成したアプリケーションへのアクセスをG Suiteユーザーに付与します。

-

変更を保存します。

手順4(G Suite): プロビジョニングを設定する - パート1¶

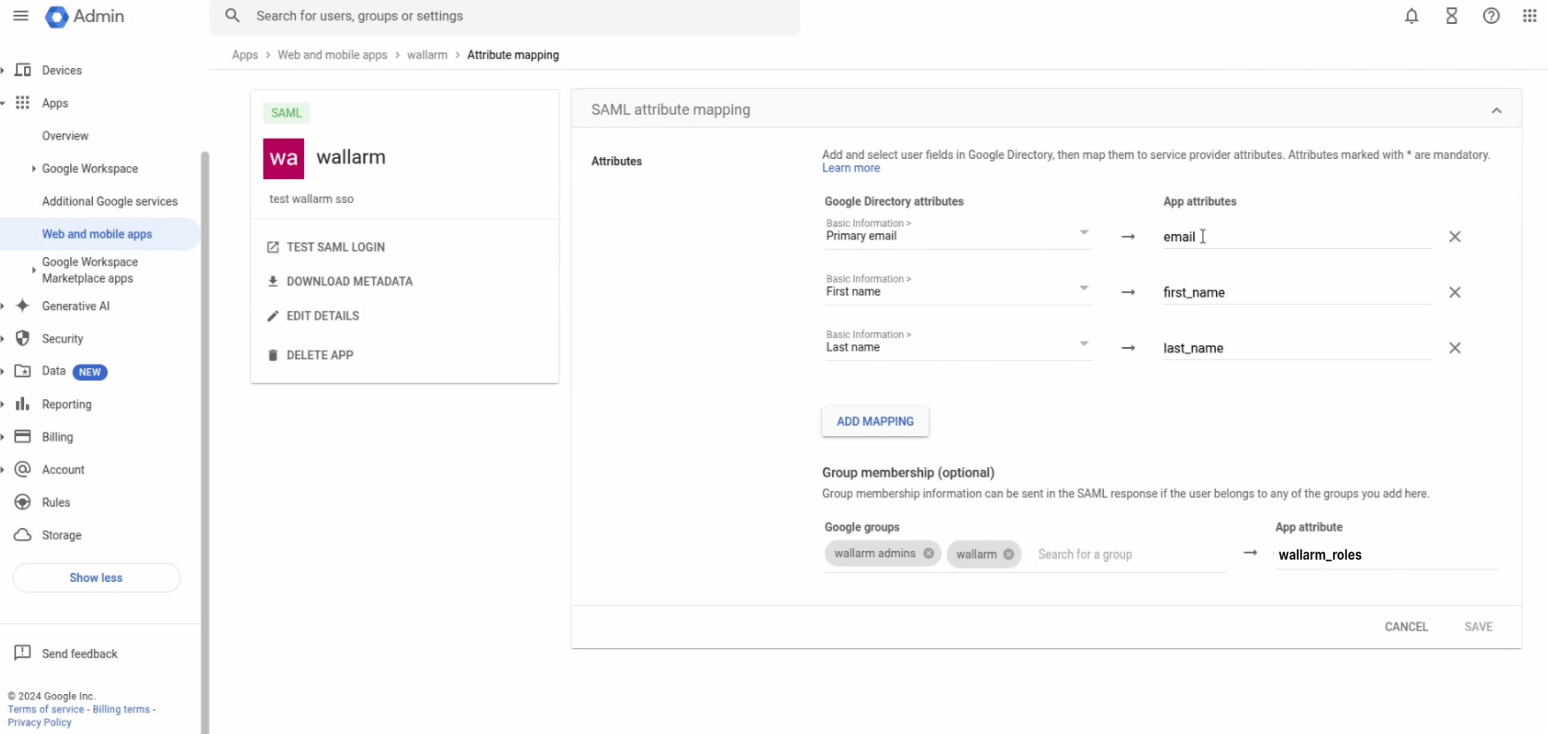

プロビジョニングとは、SAML SSOソリューション(G Suite)からWallarmへデータを自動転送する仕組みです。G Suiteのユーザーとそのグループ所属により、Wallarmへのアクセスと権限が決まります。ユーザー管理はすべてG Suite側で行います。

これを機能させるには、属性マッピングを設定します:

-

G Suiteのアプリケーションで、Add new mappingを使用して次をマッピングします:

emailfirst_namelast_name- ユーザーグループ(複数可)を

wallarm_rolesタグに

-

変更を保存します。

プロビジョニングの設定は、Wallarm側の手順6で続行します。

手順5(Wallarm): G Suiteのメタデータを入力する¶

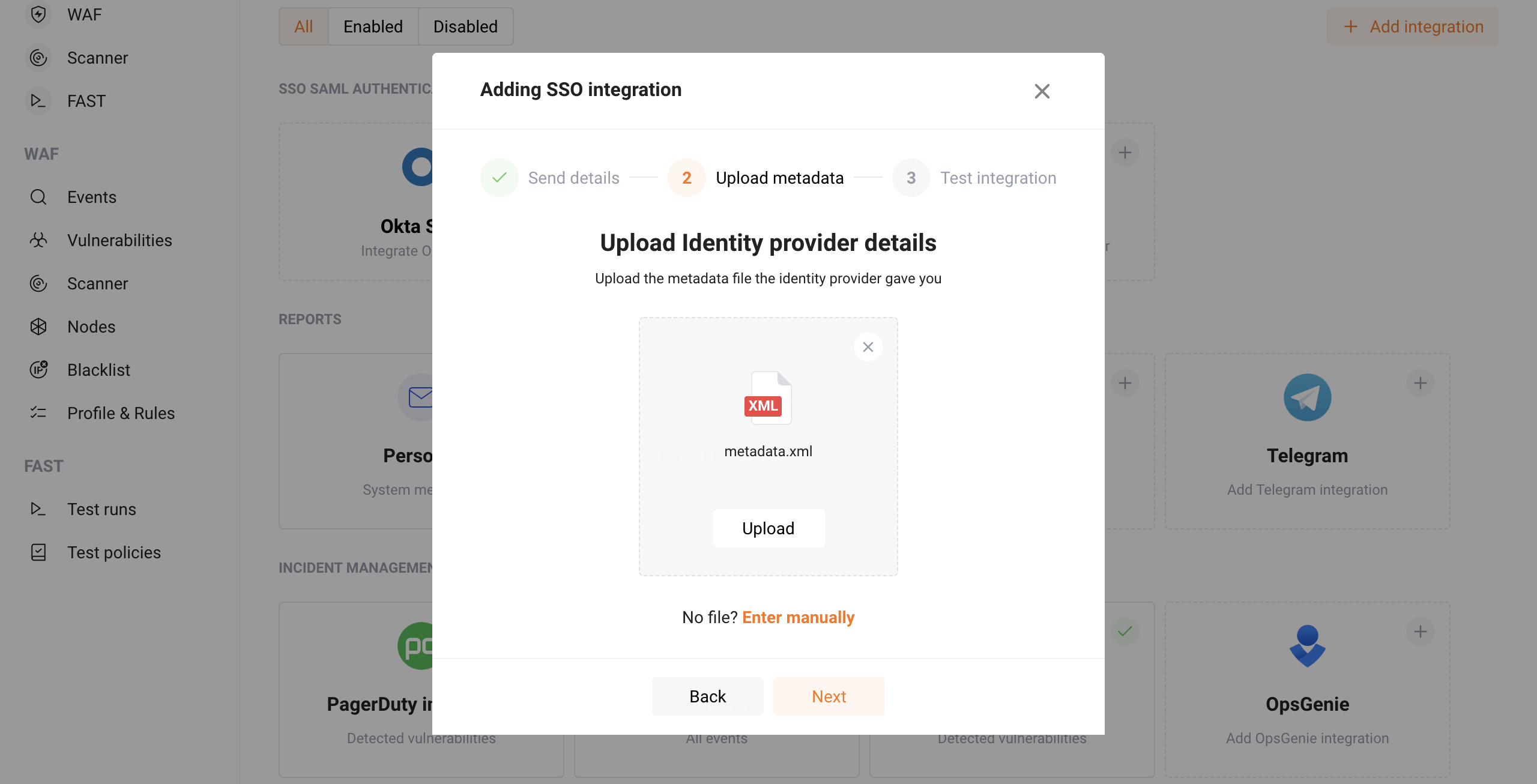

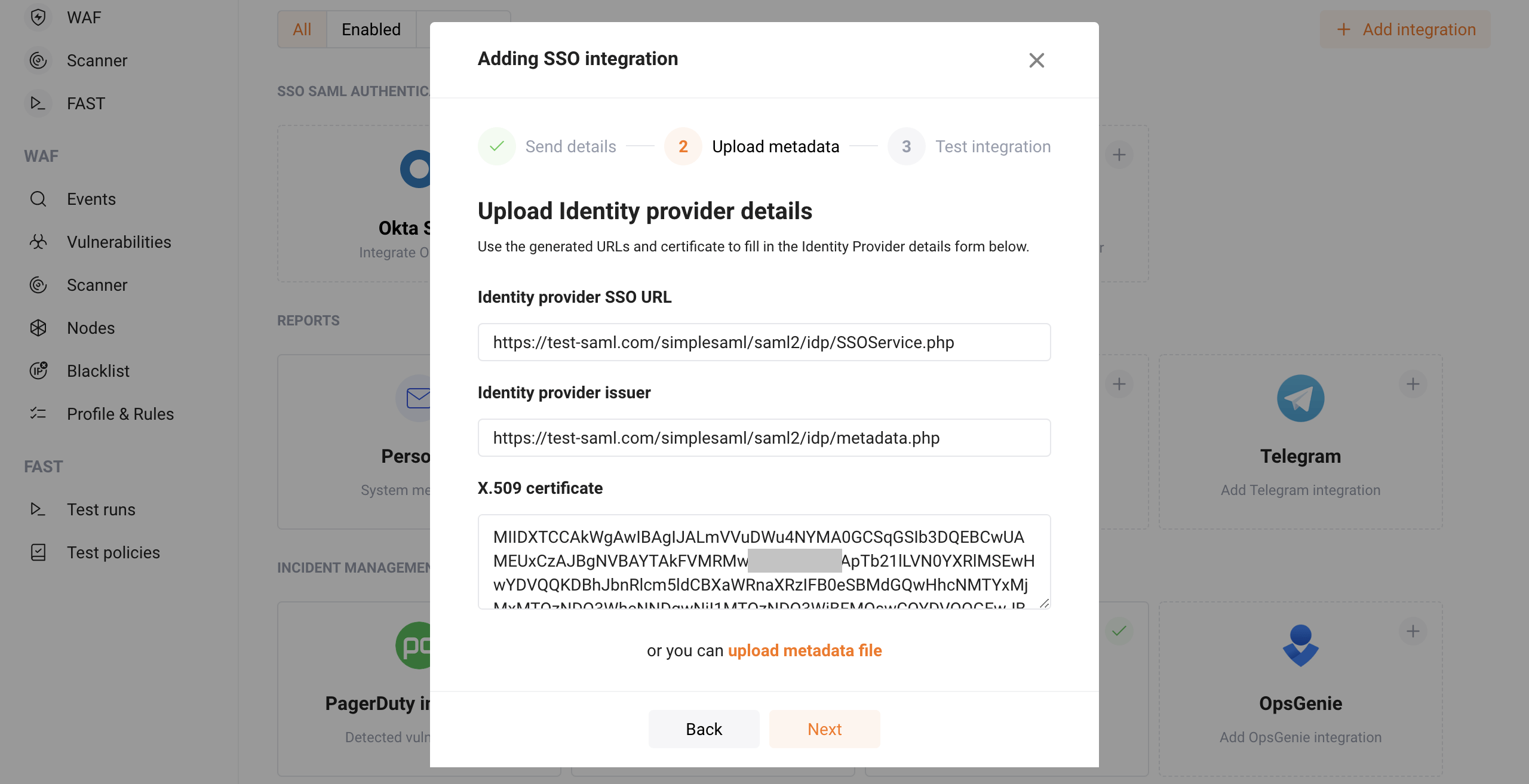

-

Wallarm ConsoleのSSO configuration wizardで、Upload metadataステップに進みます。

-

次のいずれかを実行します:

手順6(Wallarm): プロビジョニングを設定する - パート2¶

-

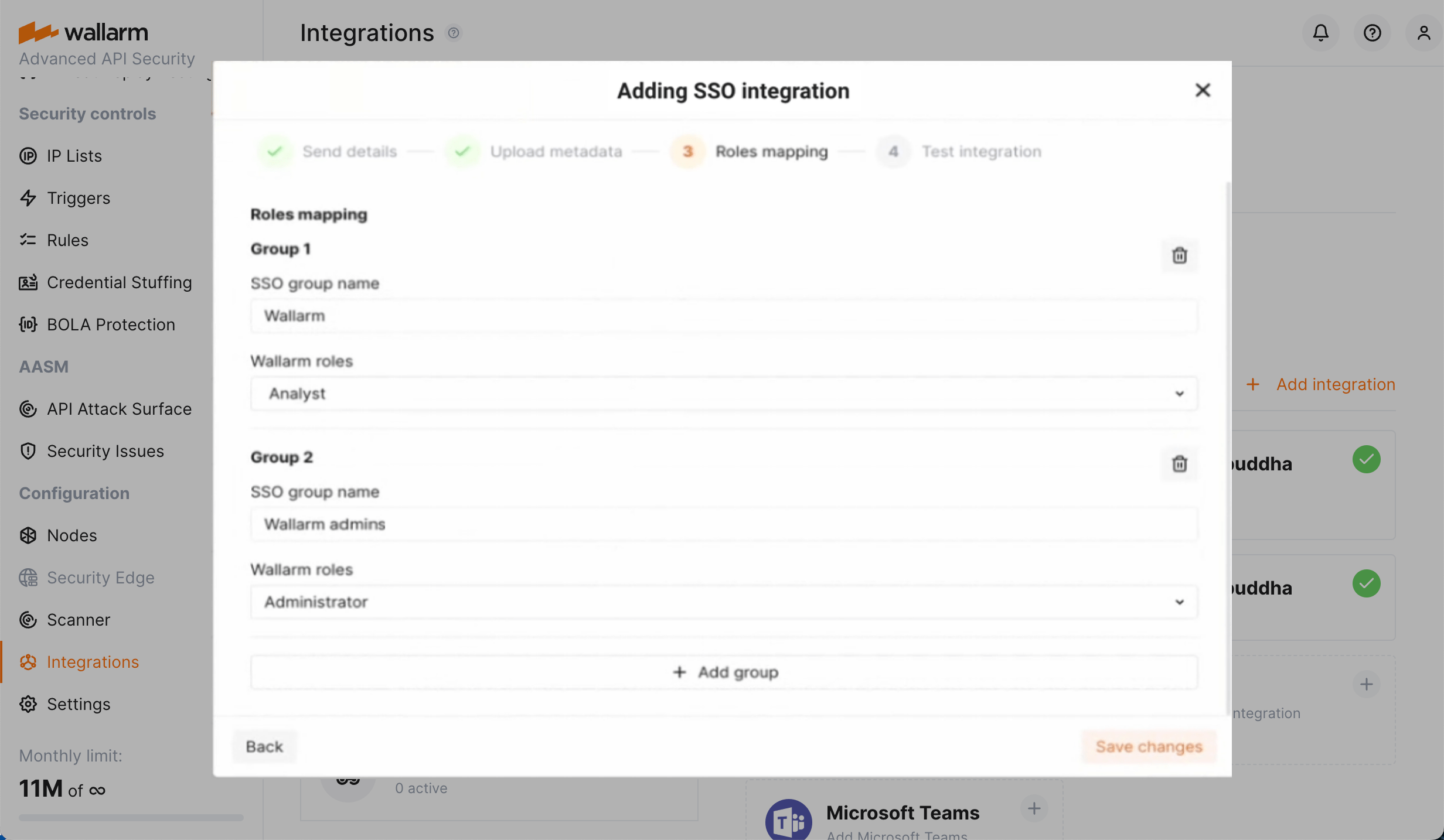

Roles mappingステップに進みます。

-

1つ以上のSSOグループをWallarmのロールにマッピングします。利用可能なロール:

admin(Administrator)analytic(Analyst)api_developer(API Developer)auditor(Read Only)partner_admin(Global Administrator)partner_analytic(Global Analyst)-

partner_auditor(Global Read Only)すべてのロールの説明はこちらをご覧ください。

-

SSO configuration wizardを完了します。Wallarmは、G Suiteとの間でデータを転送できるかをテストします。