ما الجديد في نود Wallarm إصدار 4.10¶

تم إصدار النسخة الجديدة من نود Wallarm! تُقدم هذه التحديث ميزة متقدمة لكشف محاولات استغلال بيانات الاعتماد، ما يعزز أمان واجهات البرمجة الخاصة بك.

المكونات المحسنة في الإصدار 4.10

تم إصدار عدد قليل من المكونات، بما في ذلك الأداة التثبيتية الشاملة، صورة Docker المبنية على NGINX وصور السحاب (AMI، صورة GCP) كجزء من الإصدار 4.10، والتي تتضمن دعمًا للقدرات الجديدة المُدخلة.

كشف استغلال بيانات الاعتماد  ¶

¶

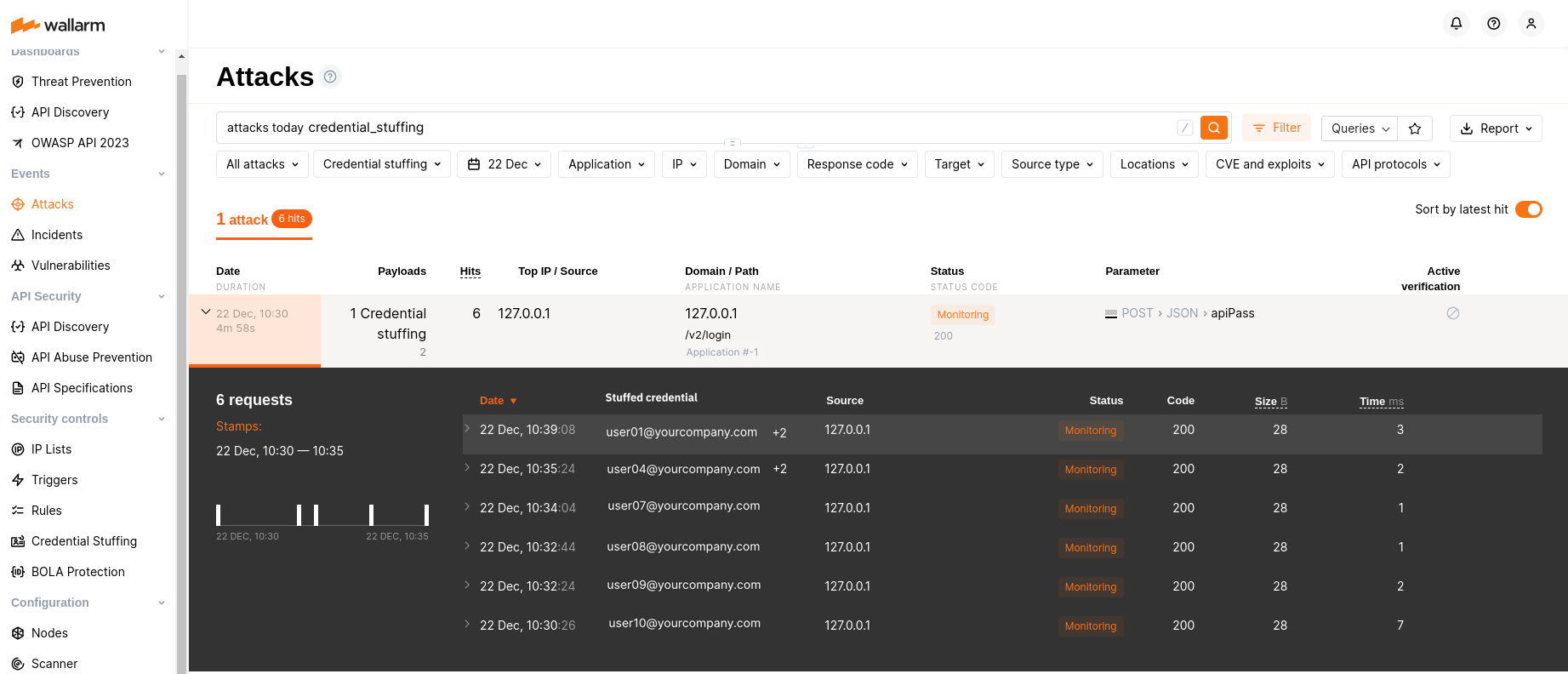

بدءًا من الإصدار 4.10، يُقدم Wallarm كشفًا فوريًا وإشعارات لمحاولات استغلال بيانات الاعتماد. استغلال بيانات الاعتماد، الإدخال الآلي لأزواج اسم المستخدم/البريد الإلكتروني وكلمات السر الضعيفة أو المسروقة في نماذج تسجيل الدخول على المواقع الإلكترونية للوصول غير المشروع إلى حسابات المستخدمين، أصبح الآن تحت المراقبة عن كثب. تتيح لك هذه الميزة تحديد الحسابات ذات البيانات الاعتمادية المُخترقة واتخاذ إجراءات لتأمينها، مثل إبلاغ أصحاب الحسابات وتعليق الوصول للحساب مؤقتًا.

تعلم كيفية تكوين كشف استغلال بيانات الاعتماد

صورة Docker المبنية على NGINX المحسنة والأكثر أمانًا¶

تم تحديث صورة Docker لنود التصفية المبني على NGINX الخاص بـWallarm لمزيد من الأمان والتحسين. التحديثات الرئيسية تشمل:

-

الآن، تُبنى صورة Docker على Alpine Linux بدلاً من Debian، لتوفير مكون أكثر أمانًا وخفة. يُرجى ملاحظة أنَّ وحدات NGINX

auth-pamوsubs-filter، التي كانت مُدرجة سابقًا، لم تعد مُرفقة مع صورة Docker. -

تم التحديث إلى الإصدار الثابت الأخير من NGINX، 1.24.0، بدلاً من الإصدار السابق 1.14.x. على الرغم من أن معظم الثغرات الأمنية في 1.14.x تم إصلاحها بواسطة فريق Debian (كانت الصورة السابقة مبنية على Debian 10.x)، فإن الترقية إلى 1.24.0 تعالج الثغرات الأمنية المتبقية لتحسين الأمان.

يعالج تحديث NGINX، جنبًا إلى جنب مع الانتقال إلى Alpine Linux، ثغرة الإعادة السريعة HTTP/2 (CVE-2023-44487)، بسبب التصحيح الخاص بـAlpine المُطبق في NGINX 1.24.0.

-

الدعم لمعالجات بمعمارية ARM64، والذي يُحدد تلقائيًا أثناء عملية التثبيت.

-

داخل حاوية Docker، جميع العمليات تستخدم الآن المستخدم غير الجذر

wallarm، تغييرًا عن إعداد المستخدمrootالسابق. يؤثر ذلك على عملية NGINX أيضًا. -

تم تحديث نقطة النهاية

/wallarm-statusلتصدير المقاييس بتنسيق Prometheus، بدلاً من JSON. هذا ينطبق خصوصًا عند الوصول لنقطة النهاية من خارج حاوية Docker. علمًا بأنه يجب ضبط متغير البيئةWALLARM_STATUS_ALLOWبشكل مناسب لهذه الوظيفة. -

الآن، تُبنى صورة Docker باستخدام الأداة التثبيتية الشاملة، مما يغير هيكلها الداخلي للدلائل:

- دليل ملفات السجل:

/var/log/wallarm→/opt/wallarm/var/log/wallarm. - الدليل الذي يحتوي على ملفات البيانات الاعتمادية لنود Wallarm للاتصال بالسحاب:

/etc/wallarm→/opt/wallarm/etc/wallarm. -

مسار الدليل

/usr/share→/opt/wallarm/usr/share.يُقدم هذا المسار الجديد لـصفحة الحظر النموذجية، الموجودة في

/opt/wallarm/usr/share/nginx/html/wallarm_blocked.html، وللسكريبت التشخيصي، الموجود في/opt/wallarm/usr/share/wallarm-common/collect-info.sh.

- دليل ملفات السجل:

ميزات المنتج التي تم إصدارها حديثًا مدعومة أيضًا بصورة Docker المبنية على NGINX بالتنسيق الجديد.

صور السحاب المحسنة¶

لقد تم تحسين صورة Amazon Machine Image (AMI) وصورة Google Cloud Machine. التحديثات الرئيسية تشمل:

-

الآن، تستخدم الصور السحابية Debian 12.x (bookworm)، الإصدار الثابت الأخير، بدلاً من Debian 10.x (buster) المُهمَلة لتحسين الأمان.

-

التحديث إلى الإصدار الأحدث من NGINX، 1.22.0، بدلاً من الإصدار السابق 1.14.x.

-

الدعم لمعالجات بمعمارية ARM64، والذي يُحدد تلقائيًا أثناء عملية التثبيت.

-

الآن تُبنى الصور السحابية باستخدام الأداة التثبيتية الشاملة، مما يغير هيكلها الداخلي للدلائل:

- السكريبت لتسجيل النود:

/usr/share/wallarm-common/register-node→/opt/wallarm/usr/share/wallarm-common/cloud-init.py. - دليل ملفات السجل:

/var/log/wallarm→/opt/wallarm/var/log/wallarm. - الدليل الذي يحتوي على ملفات البيانات الاعتمادية لنود Wallarm للاتصال بالسحاب:

/etc/wallarm→/opt/wallarm/etc/wallarm. -

مسار الدليل

/usr/share→/opt/wallarm/usr/share.يُقدم هذا المسار الجديد لـصفحة الحظر النموذجية، الموجودة في

/opt/wallarm/usr/share/nginx/html/wallarm_blocked.html، وللسكريبت التشخيصي، الموجود في/opt/wallarm/usr/share/wallarm-common/collect-info.sh. -

تم إزالة ملف الإعدادات العالمية لنود التصفية Wallarm

/etc/nginx/conf.d/wallarm.conf.

- السكريبت لتسجيل النود:

ميزات المنتج التي تم إصدارها حديثًا مدعومة أيضًا بصور السحاب بالتنسيق الجديد.

معالجة الثغرات الأمنية¶

تعالج النسخة 4.10.1 العديد من الثغرات الأمنية ذات الشدة العالية والحرجة في مكونات تثبيت Wallarm، ما يعزز موقع البرنامج الأمني من خلال استبدال المكونات المعرضة للخطر سابقًا.

ومن بين الثغرات الأمنية التي تم معالجتها تلك التي حُددت بواسطة CVE-2020-36327، CVE-2023-37920، والعديد من الأخرى. يُمكن العثور على قائمة كاملة بالثغرات الأمنية المعالجة، جنبًا إلى جنب مع CVEs المحددة لكل مكون تثبيت للنود، ضمن جرد إصدارات مكونات النود.

عند الترقية من نود 3.6 وما دون¶

إذا كنت ترقي من الإصدار 3.6 أو أقل، تعرف على جميع التغييرات من القائمة المنفصلة.

أي نودات Wallarm يُنصح بترقيتها؟¶

-

نودات Wallarm العميلة والمتعددة المستأجرين من الإصدار 4.6 و4.8 للبقاء محدثًا مع إصدارات Wallarm ومنع إهمال الوحدات المثبتة.

-

نودات Wallarm العميلة والمتعددة المستأجرين من الإصدارات غير المدعومة (4.4 وما دون). التغييرات المتوفرة في نود Wallarm 4.10 تبسط تكوين النود وتحسن من فلترة حركة المرور. يُرجى ملاحظة أن بعض إعدادات نود 4.10 غير متوافقة مع نودات الإصدارات الأقدم.

عملية الترقية¶

-

راجع التوصيات لترقية الوحدة.

-

قم بترقية الوحدات المثبتة وفقًا لتعليمات خيار نشر نود Wallarm الخاص بك: